Das „Virtual Private Network“, kurz VPN, ist auch im Consumer Bereich inzwischen sehr gefragt. Ich für meinen Teil nutze einen VPN zu meinem Heimnetzwerk gerne um auf Geräte und Dienste im Heimnetz zuzugreifen, damit ich nicht etliche Geräte in meinem Router per NAT freischalten muss.

Bisher habe ich VPN über meine Fritz!Box genutzt, bin dort aber leider immer daran gescheitert dies ohne zusätzliche Tools unter Windows ans laufen zu bekommen.

Nun besitze ich seit einiger Zeit ein Synology NAS (Diskstation 218+), welches einen VPN Server über das Paketzentrum mitbringt. Der VPN Server bietet einiges mehr an Optionen als die Fritz!Box. Daher habe ich die VPN Funktion der Fritz!Box abgeschaltet und den VPN Server auf der Diskstation eingerichtet. Neben L2TP/IPSec gibt es dort noch OpenVPN und das weniger sicherer PPTP. Ich setzte hier auf L2TP/IPSec.

Nun habe ich mir die VPN eingerichtet, die Ports freigeschaltet und konnte mit meinem iPhone und iPad sofort und ohne Probleme eine Verbindung aufbauen. Mein Windows Client hingegen streubte sich immer noch.

Allerdings konnte ich nach einigen Tagen der Recherche und des Ausprobierens das Problem endlich lösen. Um euch die lange Suche zu ersparen, gehe ich hier Step-by-Step durch alle Punkte die Notwendig sind einmal durch.

Auf der Diskstation

Auf der Diskstation muss zunächst der VPN Server installiert werden. Wie das geht erkläre ich hier an dieser Stelle nicht. Das sollte jeder der ein Synology NAS besitzt eigentlich hinbekommen.

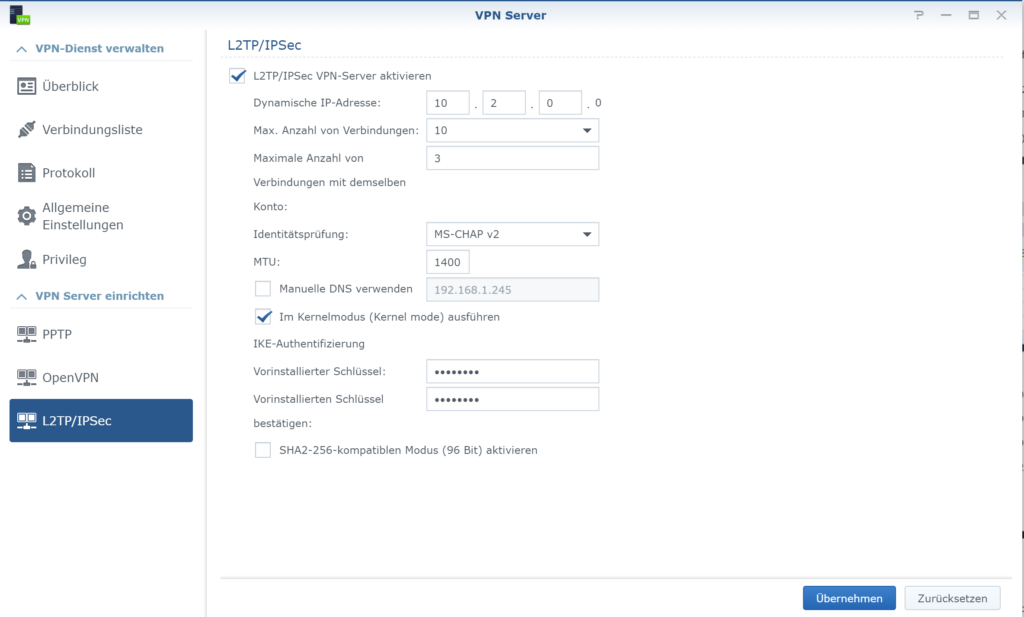

Ist das Paket installiert, öffnen wir es und wählen links den Menüpunkt „L2TP/IPSec“ aus. Zunächst aktivieren wir das Protokoll (oben) und geben einen selbst ausgedachten Schlüssel im Feld „Vorinstallierter Schlüssel“ ein. Der IP-Adressbereich und die max. Anzahl der Verbindungen kann frei gewählt werden. Der Rest sollte so aussehen wie in meinem Bild. Am Ende die Einstellungen mit „Übernehmen“ speichern.

Im nächsten Schritt müssen wir einen Benutzer dazu berechtigen das VPN Protokoll zu nutzen. Das machen wir unter „Privileg“ und setzen den Haken in der Spalte vom betreffenden Benutzer beim Feld „L2TP/IPSec“. Auch hier das ganze speichern. Das war es soweit auf der Diskstation.

Port-Forwarding im Router (Fritz!Box)

Zunächst sollten alle VPN Einstellungen auf der Fritz!Box deaktiviert werden. Dazu sollte es genügen, wenn ihr bei jedem Benutzer kontrolliert das dort kein VPN aktiv ist.

Damit der VPN Server auf der Diskstation vom Internet aus erreicht werden kann, müssen die benötigten Ports auf dem Router freigeschaltet bzw. weitergeleitet werden. In meinem Fall ist das eine Fritz!Box. Auch hier werde ich nicht ins Detail gehen. Ihr solltet wissen was ihr hier tut. Falls nicht, holt euch Hilfe von einem Profi.

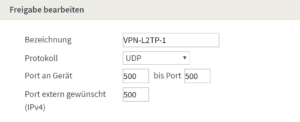

Leitet nun die Ports 500, 1701 und 4500 (alle UDP) auf eure Diskstation weiter. Analog zu dem Beispiel hier:

VPN unter Windows anlegen

Jetzt geht es an die Erstellung der VPN Verbindung unter Windows 10. Sollte unter Windows 8/8.1 ziemlich genauso sein.

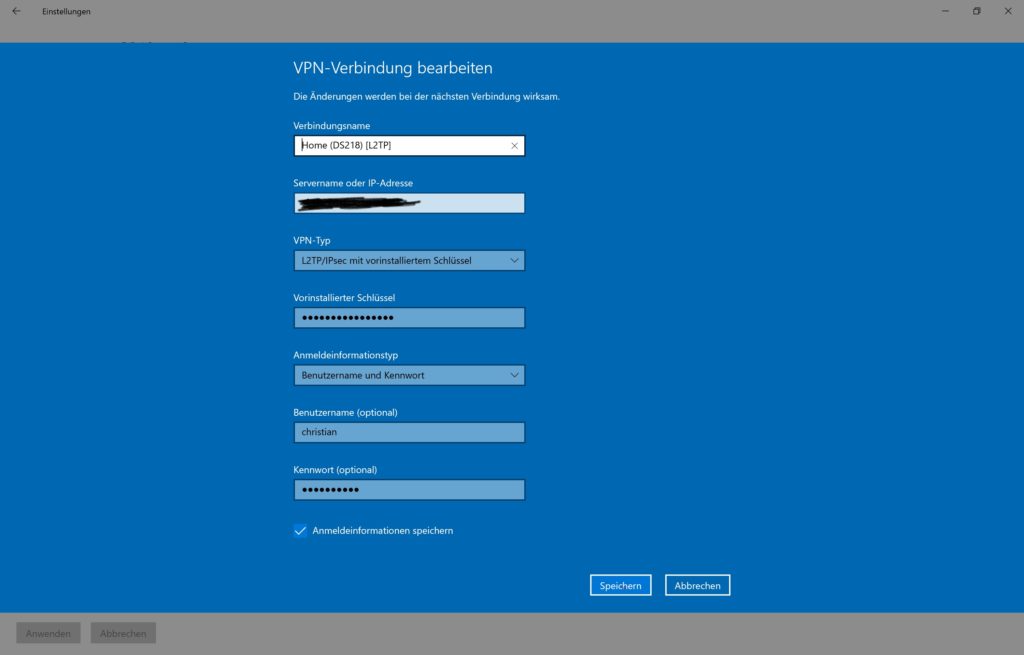

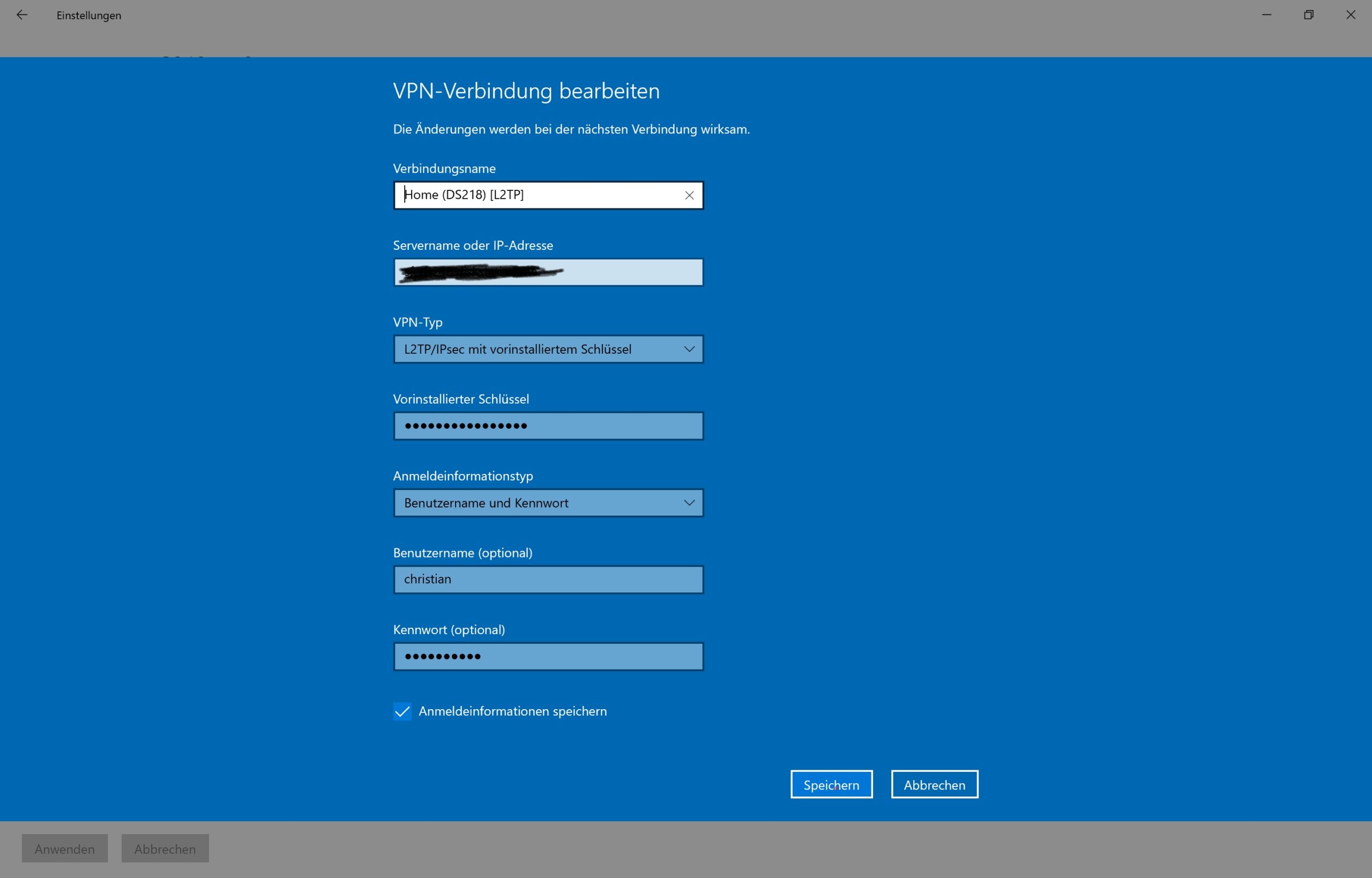

Öffnet das Startmenü und klickt auf die Einstellungen (Zahnrad unten links). Dann weiter zu „Netzwerk und Internet“ und dann auf „VPN“. Dort erstellt ihr nun eine neue VPN Verbindung und füllt diese aus wie in meinem Beispiel hier:

Gebt einen beliebigen Verbindungsnamen ein, darunter die Serveradresse (bei mir die DynDNS Adresse meiner Diskstation oder auch die MyFritz Adresse) und wählt als Typ „L2TP/IPSec mit vorinstalliertem Schlüssel“. Darunter kommt dann der Schlüssel den ihr im ersten Abschnitt auf der Diskstation definiert habt. Der Anmeldetyp ist „Benutzername und Kennwort“ und darunter tragt ihr die entsprechenden Daten des Nutzers ein den ihr auf der Diskstation gewählt habt.

Abschließend das ganze speichern. Nun sollte die neue VPN-Verbindung angelegt sein, wird aber vermutlich noch nicht funktionieren.

Windows Registry und Dienste

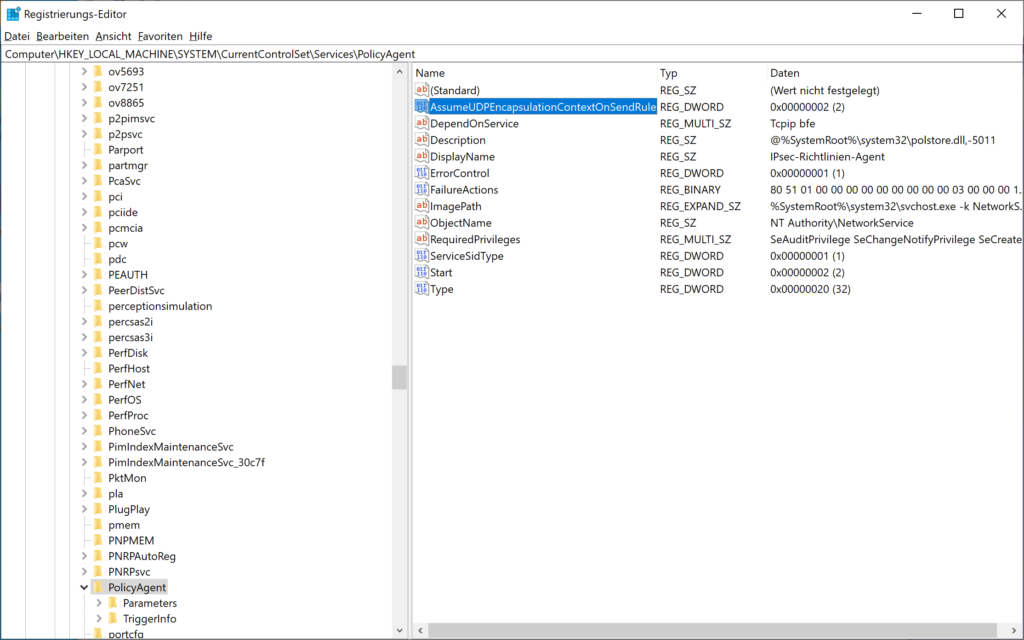

Damit der VPN funktioniert, müssen jetzt noch zwei Entscheidene Einstellungen vorgenommen werden. Zunächst muss ein neuer Eintrag in der Registry vorgenommen werden. Öffnet dazu die Registry (regedit) und navigiert zu HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgent und legt dort einen neuen DWORD-Wert (32-Bit) mit dem Namen AssumeUDPEncapsulationContextOnSendRule an. Gebt dem Schlüssel den Wert „2„.

Der Wert 0 bedeutet das beide Geräte (Client und Server) direkt miteinander kommunizieren können.

Der Wert 1 bedeutet das der VPN Server hinter einem NAT Gerät (Router) stehen kann.

Der Wert 2 bedeutet das sowohl Client als auch Server hinter einem NAT Gerät (Router) stehen kann.

Jetzt kommt der Teil der mich am meisten Zeit gekostet hat und der Windows ein wenig dumm dastehen lässt.

Damit der Registry Key überhaupt beachtet wird und eine VPN-Verbindung via IPSec aufgebaut werden kann, muss auch der entsprechende Windows Dienst laufen. Bei mir und auf einigen weiteren Windows 10 Geräten die ich kontrolliert habe, war dies nicht der Fall.

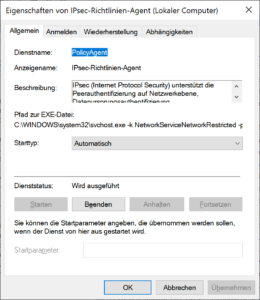

Öffnet die „Dienste“ (Services) von Windows, sucht den Dienst „IPsec-Richtlinien-Agent“ und „IKE- und AuthIP IPsec-Schlüsselerstellungsmodule„, öffnet bei beiden die Eigenschaften und stellt den Dienst jeweils auf „Automatisch„.

Abschließend benötigt Windows nun noch einen Neustart, damit der Registry Schlüssel beachtet und der Dienst gestartet wird. Danach sollte der Verbindungsauf klappen.

Ich hoffe das hilft weiter und spart Haarausfall und Nerven 😉

[amazon_link asins=’B075L82DP1,B071W8R4PS,B07WS6WSJ2′ template=’ProductCarousel‘ store=’cbrauweiler-21′ marketplace=’DE‘ link_id=’32580572-c763-4cc3-b242-c5d00fa47e91′]

Super Beschreibung, vielen Dank!!

Das hätte ich alleine niemals geschafft!

Wie schon von anderen erwähnt, mit Apple keine Probleme, Windows braucht mehr als nur Grundlagen-Kenntnisse um einen simplen VPN starten zu können.

Vielen,vielen Dank

Was wirklich Probleme veruracht,ist allein und nur Windoofs.

Also es liegt nichts am Synology,weil ein Linux ist.

S…..ss Windoofs

Danke, der Missing Link waren die Registry-Einträge unter Windows.

Wow vielen Dank. Ich bin schon Stunden lang verzweifelt… Warum auch immer es so kompliziert sein muss. Aber Du hast mir echt einen riesen Haufen Nerven erspart. DANKE DANKE DANKE! Mario!

Freut mich wenn ich helfen konnte 😉

Vielen Dank für die tolle, detailierte Beschreibung, hat perfekt funktioniert.

Bei meinem Laptop HP Probook musste ich nur der Dienst IPsec-Richtlinien-Agent auf Startart Automatisch gestellt werden, der andere lief schon.

Handy Samsung Galaxy S10 ging sofort. einmal Daten eingetragen verbunden und fertig.

Hallo, vielen Dank für den guten Post.

Komischerweise funktioniert es mit dem IPhone nicht mehr, obwohl es früher schon mal funktioniert hat. Ich habe alle Details genau gleich eingetragen.

Ich erhalte jedoch immer die Fehlermeldung: Der L2TP-VNP-Server antwortet nicht.

Ich habe iOS 14.4

Du schreibst, dass es bei Dir mit iPhone auch funktioniert.

Hast Du eine Idee?

Wenn du diese Meldung bekommst ist dein VPN Server halt nicht erreichbar. Kann viele Gründe haben.

Ports nicht freigegeben?!

Anbieter gewechselt?

Anbieter hat den Anschluss umgestellt auf DSLite (Dual Stack Lite = keine eigene IPv4 = kein Portforwarding)?

Um den VPN am Mac oder iOS nutzen zu können, musste ich auf dem Synology noch unter L2TP/IPSec die Option „SHA2-256-kompatiblen Modus (96B Bit) aktivieren“ deaktivieren, als Häkchen rausnhemen.

Wow, vielen Dank, das hätte ich selbst nie rausbekommen!! Bei MacOS und iOS hat nach Eingabe der VPN-Credentials alles unmittelbar funktioniert. Echt blöd, dass man bei Windows noch eine extra-Wurst mit der Registry und den Diensten machen muss.

Hallo, super vielen Dank für die Anleitung.

Bei mir zuhause hat es wunderbar geklappt. Leider hab ich nur noch nicht ganz verstanden wie ich das Konfigurieren muss wenn man bei Anbieter die Zwangstrennung hat!?

Ich hab zwar in der FritzBox eine DynDNS drin aber leider weiß ich nicht was für eine IP ich beim VPN unter Servername oder IP-Adresse eingeben soll. Wenn ich die IP von der Fritzbox die ich vom Anbieter bekomme eintrage geht es Wunderbar. Wenn die 24 Std. rum sind ist die IP Adresse ja wieder eine Andere und dann müsste ich ja die IP Adresse neu eingeben. Die IP Adresse vom der DiskStation geht leider nicht.

Ich würde mich über eine Hilfe freuen.

MfG Lehmann

Wenn es mit der öffentlichen IP der Fritzbox funktioniert, dann musst du bei Servername/IP-Adresse anstelle der öffentlichen IP den Dyndns Namen verwenden. z.B. xyz.myfritz.net

Wenn du die Synology als VPN Server verwenden willst, musst du das VPN auf der Fritzbox deaktivieren und die Ports auf die Diskstation weiterleiten (NAT).

Die Einrichtung lief super und bei gelegentlichen Arbeiten auch ohne Probleme, jedoch jetzt im Homeoffice schmiert die Verbindung einmal am Tag ab und ich bekomme diese nur neu aufgebaut, wenn ich den Synology neu starte – hast du ähnliche Erfahrungen oder auch eine Lösung parat?

Danke im voraus – Henry

Hmmm da muss ich passen, da ich es nicht so exessiv nutze. Sind bei mir eher sporadische Verbindungen. Könntest die Windows Logs mal durchforsten ob da ein Hinweis steht woran es liegt.

Super, viele n Dank. Bin schon an der Verbindung am scheitern, da die beiden besagten Einstellungen noch gefehlt haben…

Bei mir brach die VPN Verbindung immer ab also ich mein Surface nur über WLAN verbunden hatte. Ein Lan Adapter hat Abhilfe geschaffen.

Also am Surface sollte es eigentlich nicht scheitern. Nutze selber ein Surface Book 3 und arbeite via VPN von Zuhause. Zwar ist die Gegenstelle keine FriotzBox oder Synology NAS sondern eine Fortinet Fortigate mit entsprechendem extra Client aber das läuft weitestgehend stabil.

Ich weiß von einem Bug in Windows 10 bei VPN Verbindungen, wo jetzt aber vor kurzem ein Patch für kam.